Algoritmos Cuánticos. Encriptador Post-Quantum.

Los recientes avances en Ordenadores Cuánticos suponen una clara amenaza a los actuales sistemas de Ciberseguridad, es decir, a los datos que se usan a diario en Tecnologías de la Información. La seguridad de datos, archivos y protocolos de comunicación usados todos los días están ahora en riesgo.

|

Traducido >

|

|

|

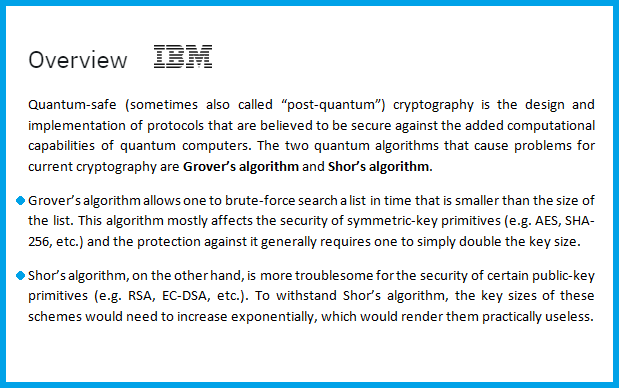

Algoritmos cuánticos según IBM (Inglés)

|

|

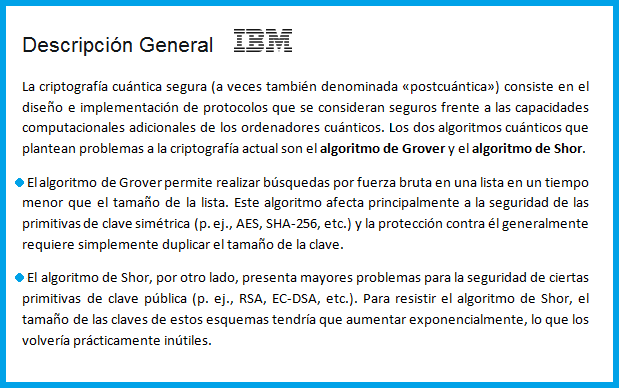

Opinión de IBM sobre los algoritmos cuánticos

|

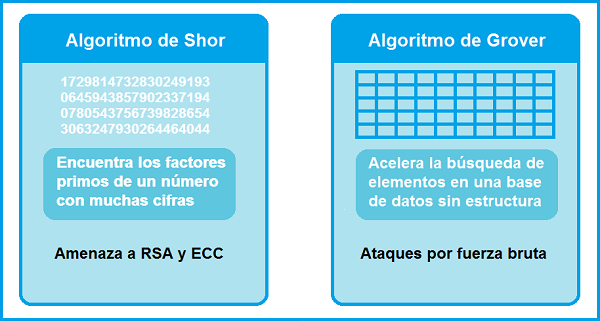

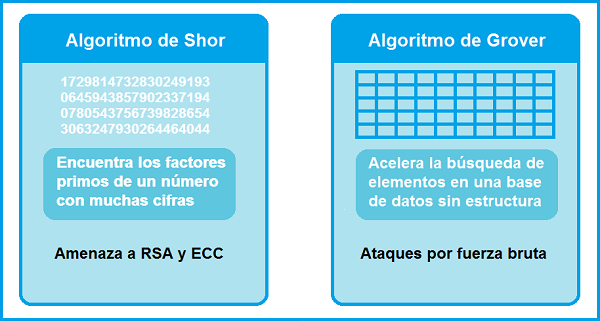

Actualmente, son dos los algoritmos cuánticos más importantes que tienen una clara trascendencia en los actuales sistemas de Ciberseguridad.

Algoritmo de Shor

El primero, es el Algoritmo de Shor. Fue creado por el matemático Peter Williston Shor en el año 1994. Posteriormente, hizo pequeños cambios en el documento del algoritmo en 1996. Actualmente, es residente en el Massachusetts Institute of Technology (MIT).

|

|

|

|

Peter W. Shor

|

|

Primera página de su algoritmo

|

Vea el Algoritmo de Shor PDF (en inglés)

Este algoritmo se ejecuta en Ordenadores Cuánticos y permite encontrar de forma extremadamente rápida y eficaz los valores numéricos primos, es decir, los factores primos, que componen entre sí un número a analizar enorme, con muchas cifras.

Este difícil proceso matemático de factorización de grandes números es la base de la seguridad de muchos sistemas de encriptación, entre ellos el conocido algoritmo RSA y el ECC.

El proceso de descomposición en factores primos de grandes números podría hacerse también mediante ordenadores clásicos, pero se necesitarían tiempos de computación extremadamente largos, pudiendo alcanzar el siglo y en algunos casos más tiempo aún.

Al solucionar eficazmente este problema con un Ordenador Cuántico, el algoritmo de Shor puede revolucionar los campos de la Criptografía, la Ciberseguridad y los protocolos de intercambio de datos.

Pongamos un ejemplo: Sea N un valor entero muy grande, con cientos o miles de dígitos. Supongamos que N tiene dos factores primos, p y q.

Así pues, N puede representarse como el producto de p por q, es decir, N = p.q. El problema de cálculo reside en encontrar los valores p y q cuando N is muy grande.

- Mediante el Algoritmo de Shor, se encuentran los factores primos de un número enorme tan sólo en cuestión de horas o minutos.

Algoritmo de Grover

El segundo, es el Algoritmo de Grover, que supone igualmente una amenaza para la Ciberseguridad de los datos que se utilizan en las diferentes Tecnologías de la Información.

Su desarrollador fue el matemático Lov Kumar Grover en el año 1996, residente entonces en los Laboratorios Bell.

|

|

|

|

Lov Kumar Grover

|

|

Primera página de su algoritmo

|

Vea el Algoritmo de Grover PDF (en inglés)

Este algoritmo cuántico tiene como fin encontrar un dato en particular entre un océano de datos contenidos en una base de datos de grandes dimensiones, dificultad que se añade a que tales datos carecen por completo de estructura interna, es decir, se encuentran distribuidos al azar, desordenados, sin seguir patrón alguno.

La ventaja fundamental de este algoritmo cuántico es, igualmente, la muy importante reducción en el tiempo de análisis comparado con el requerido por ordenadores clásicos para encontrar el dato buscado.

Explicado de forma simple, si la base de datos tuviera 10N elementos, mediante un procedimiento clásico se necesitarían un número ingente de operaciones, analizando uno a uno cada uno de los datos. El tiempo requerido sería entonces extremadamente largo, proporcional a dicho enorme número de elementos.

- Mediante el Algoritmo de Grover, tan sólo se necesitarían un número de operaciones proporcional a 10 elevado a la raíz cuadrada de N.

Pongamos un ejemplo: Se tiene una base de datos que contiene 1025 elementos, es decir, la base de datos tendría un 1 seguido de 25 ceros elementos completamente desordenados.

Con el Algoritmo de Grover, de esa enorme cifra pasaríamos a tener que dedicar un tiempo radicalmente mucho menor, proporcional esta vez a 105.

- Nótese que el nuevo exponente, 5, es la raíz cuadrada del antiguo exponente, 25.

PQEncrypter frente a los algoritmos de Shor y Grover

Dado que PQEncrypter no utiliza el procedimiento matemático de descomposición en factores primos, sino un método completamente diferente, el algoritmo de Shor no puede atacar en modo alguno las bases sobre las que se sustenta nuestro encriptador, por lo que queda desde el primer momento fuera de juego.

Por otro lado, el algoritmo de Grover encontrará enormes dificultades en descifrar documentos encriptados por PQEncrypter, dado que en el transcurso de una sesión de encriptación de un documento se procede a cambiar miles de veces de clave. Ello representa un insalvable obstáculo para dicho algoritmo, al perder de forma iterativa las referencias ya obtenidas en el momento en que se producen tales cambios de clave.

En breve, ambos algoritmos, de Shor y Grover, son incapaces de superar el proceso de encriptación que realiza PQEncrypter.

|

más información:

|